浏览器自动填密码功能也被用来追踪你,有一些防范方法

普林斯顿大学信息技术中心的研究人员最近发现,浏览器自带的自动填充密码功能可能会被一些网站上加载的脚本程序用来追踪用户。

像 Safari、Firefox、Chrome 等浏览器都内置了保存和自动填充账号/密码的功能。当用户访问某个网站,并手动输入用户名和密码时,可以在浏览器弹出的提示框中选择保存。下次再访问这个网站,浏览器就会自动填充所需要的登录信息。这样就免去一部分重复性输入。

单纯从功能来看,自动填充确实可以省去一些麻烦,但同时也带来了一些安全隐患。

这位研究人员通过分析 50000 个目标网站,发现了两款名为 AdThink 和 OnAudience 的脚本程序在利用浏览器的自动填充功能追踪用户。

它的具体工作原理并不复杂。

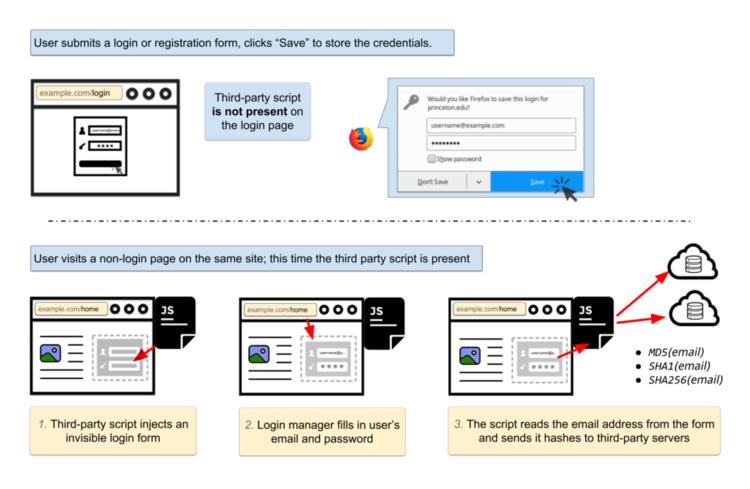

当用户使用已经保存了其账户密码的浏览器访问某个网站的非登录页面时,一个由第三方提供的 Javascript 脚本程序会生成一个人眼不可见的表单。

虽然使用者看不到,但浏览器会识别这个表单,并自动填入与该网站对应的账号和密码。由于这个账号通常是具有独特性的个人邮箱,而且是明文保存,恶意脚本可以根据邮箱换算为 hash 编码并上传到云端服务器做保存或比对验证。

这个过程对于普通用户而言,通常是没有感知的。

但对于那些网站的运营者,通过这种方式来追踪和定位用户是谁,有助于提高展示广告或相关推荐的精准度。

在 50000 个分析样本中,采用 AdThink 和 OnAudience 脚本程序的网站分别有 1047 和 63 个。

这种做法虽然不直接泄露用户的邮箱和密码等个人资料,但是在未告知的前提下追踪用户来为自己牟利仍然是不道德的。

要防止这类恶意程序也并不难。

最简单的是关掉自动填充功能。如果已经对浏览器自动填充功能有依赖,可以使用第三方的密码管理插件,比如 LastPass 或 1Password。这类软件生成密码的强度和安全性都比较高,只需记住一个密码就可以。

除此之外,制定 Web 标准的 W3C 小组对此也有相关动作。即将上线的 API 接口标准要求浏览器在自动填充一次账户密码时要给出提示。这意味着,那些隐藏的登录表单也不会逃过用户的感知范围。

总之,在主流浏览器都支持这一标准之前,访问陌生网站还是要小心为上。

题图:Pixabay